Glowell System의 차별화된 서비스를 경험해보세요.

제로트러스트

도입 전후 차이점

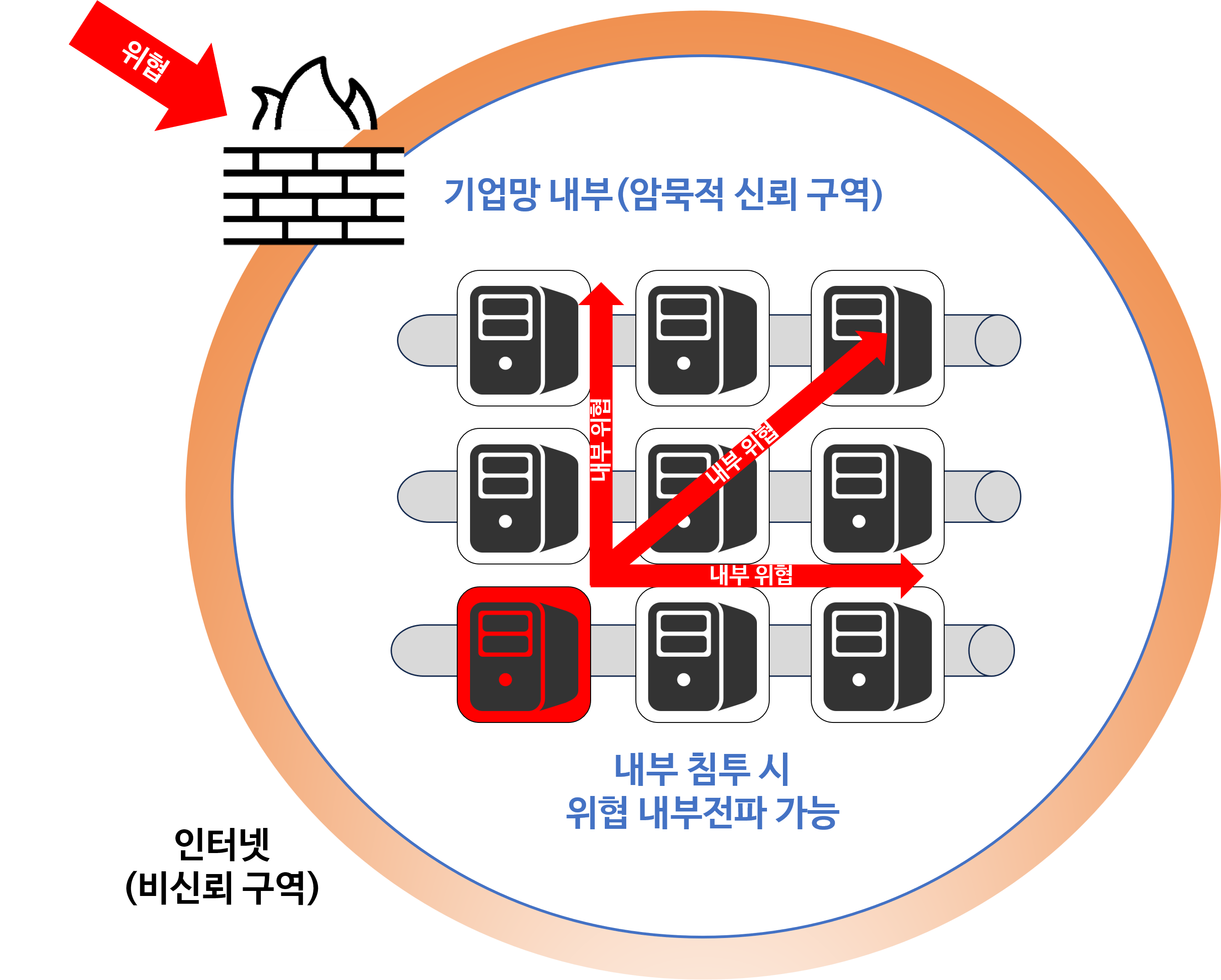

제로 트러스트 도입 전

(경계기반 보안 모델)

- 경계(Perimeter)를 기준으로 한번 인증된 기기나 사용자, 트래픽은 모두 허가 -> VPN, 방화벽 등

- 내부자에게 높은 신뢰도를 부여하는 기존 모델의 약점을 공략하기 위해 내부자 권한 탈취를 통한 공격 사례 증가

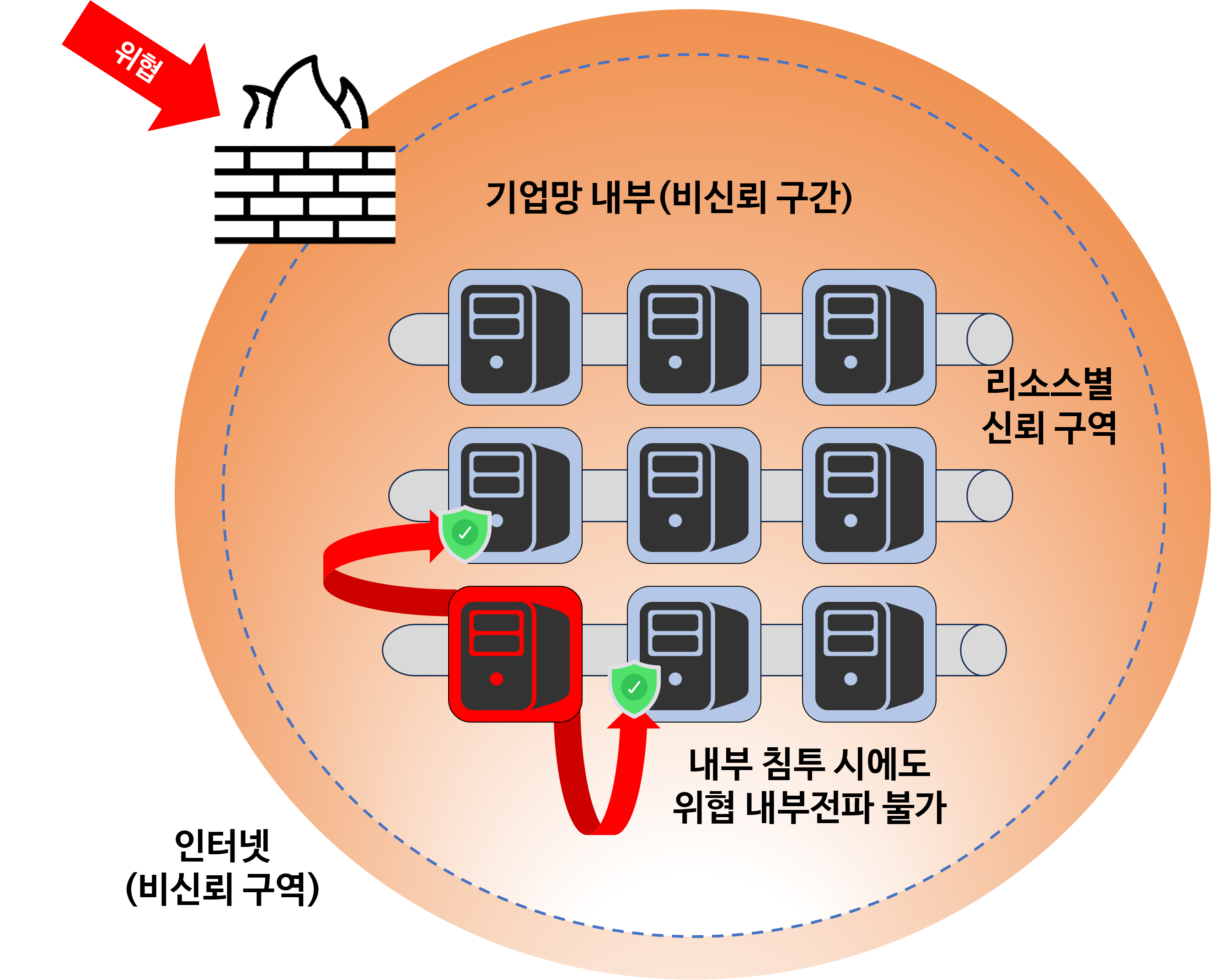

제로트러스트 도입 후

(제로트러스트 보안 모델)

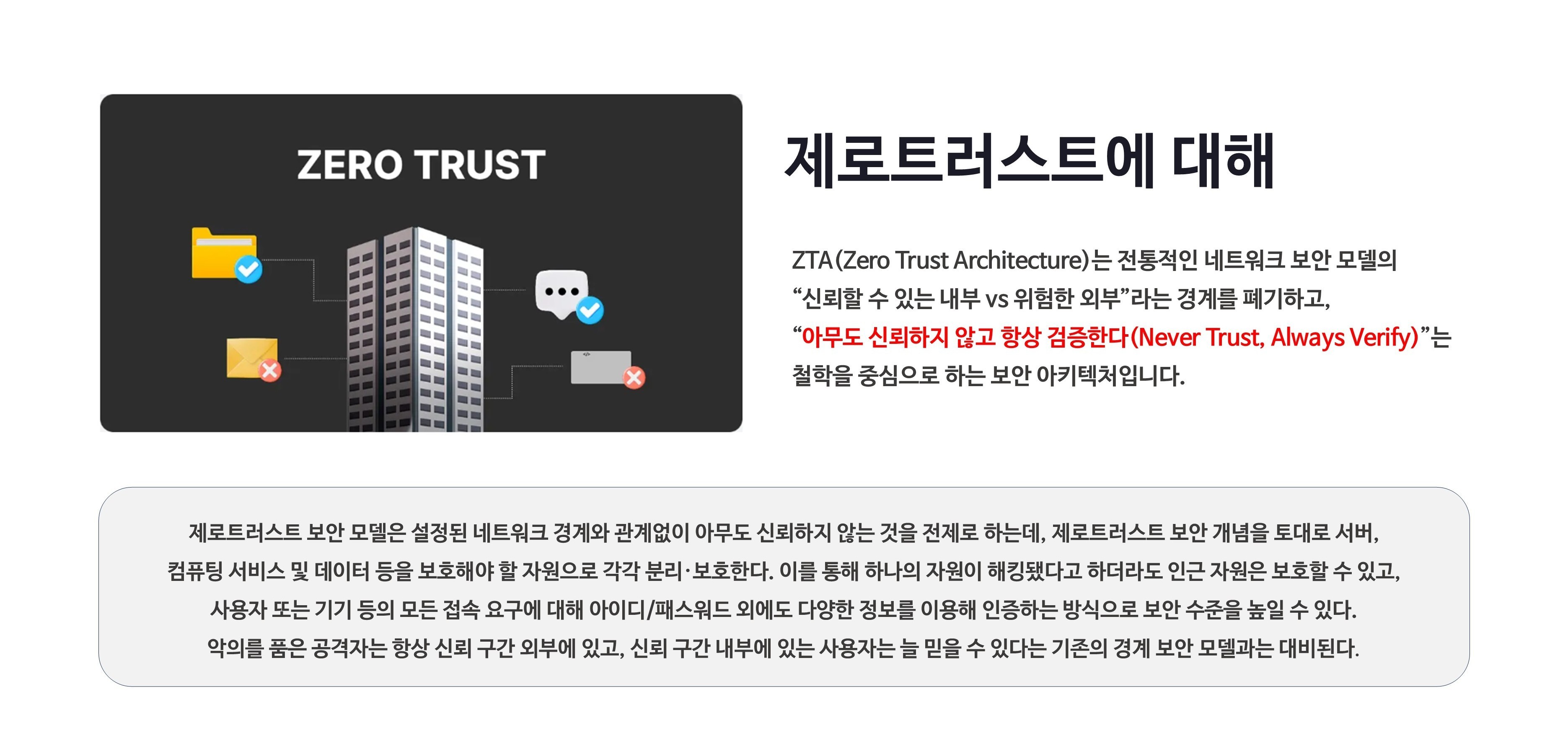

- 네트워크 혹은 물리적 위치, 기기에 상관 없이 '무신뢰' 원칙(Never Trust, Always Verify)

- 강화된 인증 및 기기 상태 모니터링 등으로 지속적인 인증을 통해 접근 권한 부여

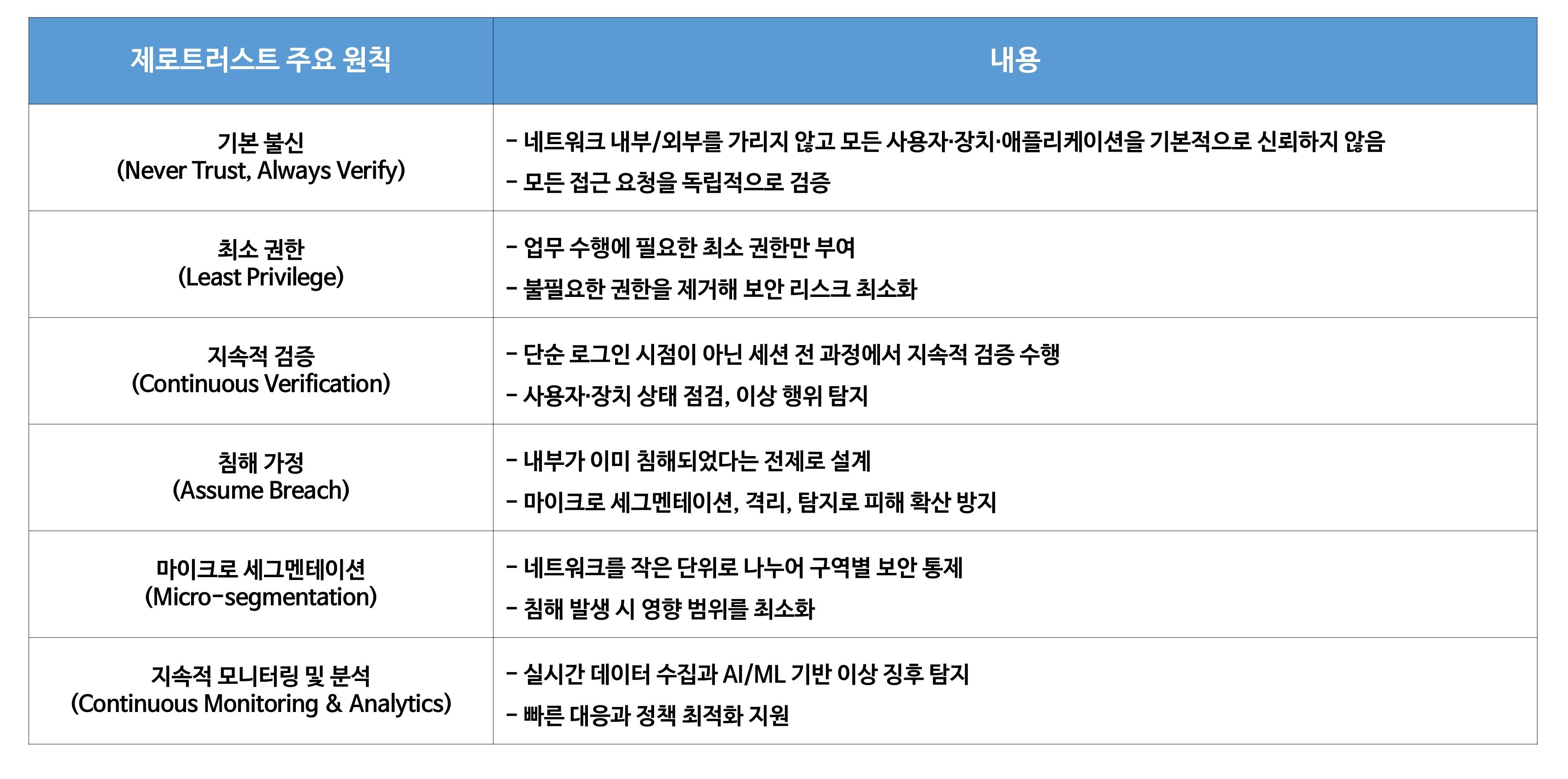

주요 원칙